Problemen met e-mailauthenticatie en bezorging onderzocht

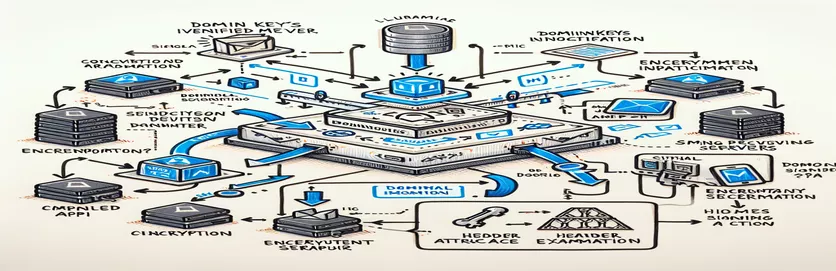

Bij het verzenden van e-mails via geautomatiseerde systemen is het van het grootste belang dat ze de inbox van de ontvanger bereiken zonder dat ze als spam worden gemarkeerd. DomainKeys Identified Mail (DKIM) speelt een cruciale rol in dit proces door een methode voor e-mailauthenticatie te bieden, waardoor ontvangers kunnen verifiëren dat de e-mail inderdaad is verzonden en geautoriseerd door de eigenaar van het domein. Dit systeem is ontworpen om e-mailspoofing te detecteren, waarbij afzenders zich kunnen voordoen als een ander domein om kwaadaardige e-mails te verzenden. Het integreren van DKIM-handtekeningen met e-maildiensten zoals de Gmail API van Google kan echter soms tot onverwachte uitdagingen leiden. E-mails die via de Gmail API worden verzonden, mislukken bijvoorbeeld mogelijk de DKIM-validatie, zelfs als ze correct zijn ondertekend en het domein een geldige DKIM-configuratie heeft.

Dit probleem wordt vooral verwarrend wanneer dezelfde DKIM-installatie validatietests doorstaat bij andere e-mailproviders, zoals Amazon SES, wat aangeeft dat het probleem mogelijk te maken heeft met de specifieke kenmerken van de manier waarop de Gmail-API ondertekende e-mails verwerkt. De situatie vormt een technisch raadsel voor ontwikkelaars en e-mailbeheerders die afhankelijk zijn van de infrastructuur van Gmail om e-mails vanuit hun domeinen te verzenden. Het onderstreept de noodzaak van een diepgaande duik in de technische details van e-mailondertekening, DKIM-validatieprocessen en de nuances van de manier waarop e-mailserviceproviders met DKIM-ondertekende berichten omgaan om betrouwbare e-mailbezorging en authenticatie te garanderen.

| Commando | Beschrijving |

|---|---|

| new ClientSecrets | Initialiseert een nieuw exemplaar van de klasse ClientSecrets voor OAuth2-authenticatie. |

| new TokenResponse | Vertegenwoordigt een antwoordtoken dat een toegangstoken en een vernieuwingstoken bevat. |

| new GoogleAuthorizationCodeFlow | Creëert een nieuwe stroom voor het autoriseren en authenticeren van gebruikers. |

| new UserCredential | Creëert een nieuwe gebruikersreferentie op basis van een autorisatiecodestroom en tokens. |

| new GmailService | Initialiseert een nieuw exemplaar van de Gmail API-service om e-mails te verzenden. |

| CreateEmailMessage | Functie om een nieuw MIME-bericht voor e-mailinhoud te maken. |

| new DkimSigner | Initialiseert een nieuwe DKIM-ondertekenaar met een opgegeven persoonlijke sleutel, selector en domein. |

| Sign | Ondertekent een bepaald e-mailbericht met DKIM om de integriteit en herkomst ervan te garanderen. |

| SendEmail | Verzendt de e-mail via de Gmail API-service nadat deze is ondertekend. |

| <form>, <label>, <input>, <textarea>, <button> | HTML-elementen die worden gebruikt om een formulier te maken voor invoer en indiening van DKIM-configuratie. |

| addEventListener | JavaScript-methode die wordt gebruikt om naar de submission-gebeurtenis op het formulier te luisteren en aangepaste logica uit te voeren. |

Inzicht in DKIM-e-mailondertekening en configuratiebeheer

De hierboven gegeven scripts spelen een cruciale rol bij het verbeteren van de e-mailbeveiliging door middel van DomainKeys Identified Mail (DKIM)-ondertekening en het bieden van een interface voor het beheren van DKIM-configuratie-instellingen. In het backend-script dat C# gebruikt, omvatten de eerste stappen het instellen van authenticatie met de Gmail API van Google via OAuth2, waarbij clientgeheimen en tokenreacties worden geconfigureerd om een veilige verbinding tot stand te brengen. Dit is van fundamenteel belang voor elke applicatie die communiceert met Google-services, waarbij ervoor wordt gezorgd dat de communicatie wordt geverifieerd en geautoriseerd. Na authenticatie wordt er een GmailService-instantie gemaakt, die fungeert als toegangspoort tot het verzenden van e-mails. De echte magie vindt plaats wanneer het MIME-bericht wordt voorbereid, een proces waarbij een e-mail wordt gemaakt met headers en hoofdtekst, en deze vervolgens wordt ondertekend met DKIM om de integriteit van de e-mail en de identiteit van de afzender te verifiëren.

DKIM-ondertekening wordt bereikt door een privésleutel te gebruiken om een digitale handtekening te maken, die vervolgens aan de kop van de e-mail wordt toegevoegd. Deze handtekening is van cruciaal belang voor de server van de ontvanger om te verifiëren dat er niet met de e-mail is geknoeid en inderdaad afkomstig is van een geverifieerd domein, waardoor de kans dat deze als spam wordt gemarkeerd aanzienlijk wordt verkleind. Aan de voorkant stelt een eenvoudige maar effectieve HTML- en JavaScript-installatie gebruikers in staat hun DKIM-instellingen, zoals de selector en de privésleutel, te configureren via een gebruiksvriendelijke interface. Dit demonstreert een essentieel aspect van moderne webapplicaties: gebruikers de mogelijkheid geven om beveiligingsinstellingen rechtstreeks te beheren, waardoor de algehele beveiligingspositie wordt verbeterd zonder de bruikbaarheid in gevaar te brengen. Het script voor het beheren van configuraties laat zien hoe client-side scripting kan interageren met gebruikersinvoer om server-side instellingen bij te werken, een essentiële functionaliteit voor dynamische webapplicaties.

Verbetering van de e-mailbeveiliging met DKIM-ondertekening via de Gmail API

C#-implementatie voor veilige e-mailverzending

// Initialize client secrets for OAuth2 authenticationClientSecrets clientSecrets = new ClientSecrets { ClientId = "your_client_id", ClientSecret = "your_client_secret" };// Set up token response for authorizationTokenResponse tokenResponse = new TokenResponse { AccessToken = "access_token", RefreshToken = "refresh_token" };// Configure authorization code flowIAuthorizationCodeFlow codeFlow = new GoogleAuthorizationCodeFlow(new GoogleAuthorizationCodeFlow.Initializer { ClientSecrets = clientSecrets, Scopes = new[] { GmailService.Scope.GmailSend } });// Create user credentialUserCredential credential = new UserCredential(codeFlow, "user_id", tokenResponse);// Initialize Gmail serviceGmailService gmailService = new GmailService(new BaseClientService.Initializer { HttpClientInitializer = credential, ApplicationName = "ApplicationName" });// Define MIME message for email contentMimeMessage emailContent = CreateEmailMessage("from@example.com", "to@example.com", "Email Subject", "Email body content");// Sign the email with DKIMDkimSigner dkimSigner = new DkimSigner("path_to_private_key", "selector", "domain.com");emailContent = dkimSigner.Sign(emailContent);// Send the emailvar result = SendEmail(gmailService, "me", emailContent);

Gebruikersinterface voor e-mailconfiguratie en beveiligingsinstellingen

HTML en JavaScript voor dynamisch configuratiebeheer

<!-- HTML Form for DKIM Configuration --><form id="dkimConfigForm"><label for="selector">Selector:</label><input type="text" id="selector" name="selector"><label for="privateKey">Private Key:</label><textarea id="privateKey" name="privateKey"></textarea><button type="submit">Save Configuration</button></form><!-- JavaScript for Form Submission and Validation --><script>document.getElementById('dkimConfigForm').addEventListener('submit', function(event) {event.preventDefault();// Extract and validate form datavar selector = document.getElementById('selector').value;var privateKey = document.getElementById('privateKey').value;// Implement the logic to update configuration on the serverconsole.log('Configuration saved:', selector, privateKey);});</script>

Onderzoek naar de nuances van e-mailbeveiliging via DKIM

E-mailbeveiliging en -integriteit zijn van cruciaal belang in het huidige digitale tijdperk, waarin phishing-aanvallen en e-mailspoofing welig tieren. DKIM (DomainKeys Identified Mail) speelt een cruciale rol bij het authenticeren van het domein van de afzender en zorgt ervoor dat de verzonden e-mails inderdaad afkomstig zijn van het geclaimde domein en dat er tijdens de verzending niet mee is geknoeid. Dit proces omvat het creëren van een digitale handtekening die is gekoppeld aan de DNS-records van het domein, waardoor de ontvangende servers de authenticiteit van de e-mail kunnen verifiëren. Door gebruik te maken van cryptografische technieken biedt DKIM een vertrouwenslaag, waardoor de kans aanzienlijk wordt verkleind dat e-mail wordt gemarkeerd als spam of phishing-pogingen. Deze technologie beschermt niet alleen e-mailontvangers, maar behoudt ook de reputatie van de verzendende domeinen.

Bovendien vereist de implementatie van DKIM coördinatie tussen e-mailservers en DNS-configuraties, wat soms complex kan zijn, maar cruciaal is voor het succes ervan. Voor organisaties is het essentieel dat hun DKIM-configuratie correct is geconfigureerd en regelmatig wordt bijgewerkt om de bezorgbaarheid en betrouwbaarheid van e-mail te behouden. Het omvat ook het periodiek monitoren en bijwerken van DKIM-sleutels en -records om te beschermen tegen mogelijke kwetsbaarheden. Met de toenemende verfijning van cyberbedreigingen wordt het adopteren van DKIM naast andere e-mailauthenticatiestandaarden zoals SPF (Sender Policy Framework) en DMARC (Domain-based Message Authentication, Reporting en Conformance) een best practice voor organisaties die hun e-mailcommunicatie effectief willen beveiligen. .

Veelgestelde vragen over DKIM en e-mailbeveiliging

- Vraag: Wat is DKIM en hoe werkt het?

- Antwoord: DKIM (DomainKeys Identified Mail) is een e-mailauthenticatiemethode die een digitale handtekening gebruikt die is gekoppeld aan het domein van de afzender om de authenticiteit van een e-mailbericht te verifiëren. Deze handtekening wordt gecontroleerd aan de hand van een openbare sleutel die is gepubliceerd in de DNS-records van het domein.

- Vraag: Waarom is DKIM belangrijk voor e-mailbeveiliging?

- Antwoord: DKIM helpt e-mailspoofing en phishing te voorkomen door te verifiëren dat een e-mailbericht is verzonden vanaf het domein waarvan het beweert afkomstig te zijn en dat de inhoud ervan tijdens de verzending niet is gewijzigd, waardoor de algehele veiligheid en betrouwbaarheid van e-mailcommunicatie wordt verbeterd.

- Vraag: Hoe kan ik DKIM instellen voor mijn domein?

- Antwoord: Het instellen van DKIM omvat het genereren van een publiek/privésleutelpaar, het publiceren van de publieke sleutel in de DNS-records van uw domein en het configureren van uw e-mailserver om uitgaande e-mails te ondertekenen met de privésleutel.

- Vraag: Kan DKIM alleen de e-mailbeveiliging garanderen?

- Antwoord: Hoewel DKIM de e-mailbeveiliging aanzienlijk verbetert door de authenticiteit van de afzender te verifiëren, moet het worden gebruikt in combinatie met SPF en DMARC voor uitgebreide bescherming tegen op e-mail gebaseerde bedreigingen.

- Vraag: Welke invloed heeft DKIM op de afleverbaarheid van e-mails?

- Antwoord: Een correct geïmplementeerde DKIM kan de afleverbaarheid van e-mail verbeteren door aan de e-mailservers van de ontvanger te signaleren dat het bericht legitiem is, waardoor de kans kleiner wordt dat het als spam wordt gemarkeerd of wordt afgewezen.

Het beveiligen van digitale communicatie: een kritische blik op de DKIM-implementatie

De reis door de complexiteit van DKIM (DomainKeys Identified Mail) en de implementatie ervan met behulp van Google's Gmail API onderstreept een essentieel aspect van digitale communicatie: het allergrootste belang van beveiligingsmaatregelen in het licht van de zich ontwikkelende cyberdreigingen. Deze verkenning onthult de genuanceerde uitdagingen die gepaard gaan met het opzetten en oplossen van problemen met DKIM, een cruciale laag in de e-mailbeveiligingsinfrastructuur die is ontworpen om afzenderdomeinen te authenticeren en de integriteit van berichten te garanderen. Ondanks de hindernissen, zoals de fout 'dkim=neutraal (body-hash heeft niet geverifieerd)', onderstrepen de stappen die worden beschreven bij het oplossen van problemen en het configureren van DKIM de haalbaarheid van verbeterde e-mailbeveiliging. Het is absoluut noodzakelijk voor ontwikkelaars en organisaties om waakzaam te blijven, hun beveiligingspraktijken voortdurend bij te werken en alomvattende strategieën te omarmen, waaronder DKIM, SPF en DMARC. Deze aanpak versterkt niet alleen de e-mailcommunicatie tegen spoofing- en phishing-aanvallen, maar beschermt ook de domeinreputatie, waardoor uiteindelijk een veiligere en betrouwbaardere digitale omgeving voor alle belanghebbenden ontstaat.