Problèmes d'authentification et de livraison des e-mails explorés

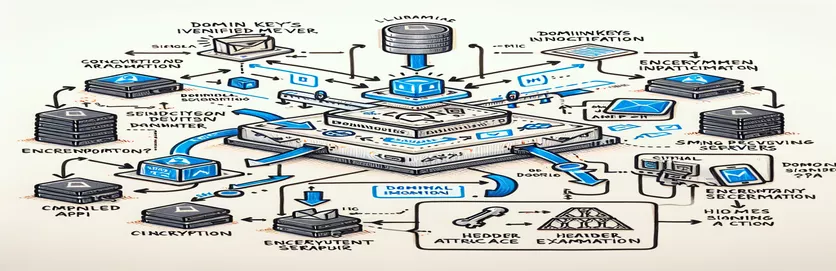

Lors de l'envoi d'e-mails via des systèmes automatisés, il est primordial de s'assurer qu'ils atteignent la boîte de réception du destinataire sans être signalés comme spam. DomainKeys Identified Mail (DKIM) joue un rôle crucial dans ce processus en fournissant une méthode d'authentification des e-mails, aidant les destinataires à vérifier que l'e-mail a bien été envoyé et autorisé par le propriétaire du domaine. Ce système est conçu pour détecter l'usurpation d'e-mails, où les expéditeurs peuvent usurper l'identité d'un autre domaine pour envoyer des e-mails malveillants. Cependant, l'intégration des signatures DKIM avec des services de messagerie tels que l'API Gmail de Google peut parfois entraîner des défis inattendus. Par exemple, les e-mails envoyés via l'API Gmail peuvent échouer à la validation DKIM même s'ils sont correctement signés et que le domaine dispose d'une configuration DKIM valide.

Ce problème devient particulièrement déroutant lorsque la même configuration DKIM réussit les tests de validation avec d'autres fournisseurs de messagerie, tels qu'Amazon SES, indiquant que le problème pourrait résider dans les spécificités de la façon dont l'API de Gmail gère les e-mails signés. La situation présente un dilemme technique pour les développeurs et les administrateurs de messagerie qui s'appuient sur l'infrastructure de Gmail pour envoyer des e-mails depuis leurs domaines. Cela souligne la nécessité d'approfondir les aspects techniques de la signature des e-mails, les processus de validation DKIM et les nuances de la gestion par les fournisseurs de services de messagerie des messages signés DKIM pour garantir une livraison et une authentification fiables des e-mails.

| Commande | Description |

|---|---|

| new ClientSecrets | Initialise une nouvelle instance de la classe ClientSecrets pour l'authentification OAuth2. |

| new TokenResponse | Représente un jeton de réponse qui inclut un jeton d'accès et un jeton d'actualisation. |

| new GoogleAuthorizationCodeFlow | Construit un nouveau flux pour autoriser et authentifier les utilisateurs. |

| new UserCredential | Crée un nouvel identifiant utilisateur à partir d'un flux de code d'autorisation et de jetons. |

| new GmailService | Initialise une nouvelle instance du service API Gmail pour envoyer des e-mails. |

| CreateEmailMessage | Fonction pour créer un nouveau message MIME pour le contenu du courrier électronique. |

| new DkimSigner | Initialise un nouveau signataire DKIM avec une clé privée, un sélecteur et un domaine spécifiés. |

| Sign | Signe un message électronique donné avec DKIM pour garantir son intégrité et son origine. |

| SendEmail | Envoie l'e-mail via le service API Gmail une fois qu'il a été signé. |

| <form>, <label>, <input>, <textarea>, <button> | Éléments HTML utilisés pour créer un formulaire pour les entrées et la soumission de la configuration DKIM. |

| addEventListener | Méthode JavaScript utilisée pour écouter l'événement de soumission sur le formulaire et exécuter une logique personnalisée. |

Comprendre la signature d'e-mails DKIM et la gestion de la configuration

Les scripts fournis ci-dessus jouent un rôle crucial dans l'amélioration de la sécurité de la messagerie grâce à la signature DomainKeys Identified Mail (DKIM) et en offrant une interface pour gérer les paramètres de configuration DKIM. Dans le script backend utilisant C#, les étapes initiales impliquent la configuration de l'authentification avec l'API Gmail de Google via OAuth2, où les secrets client et les réponses de jeton sont configurés pour établir une connexion sécurisée. Ceci est fondamental pour toute application qui interagit avec les services Google, garantissant que la communication est authentifiée et autorisée. Suite à l'authentification, une instance GmailService est créée, qui fait office de passerelle pour l'envoi d'e-mails. La vraie magie se produit lorsque le message MIME est préparé, un processus qui implique la création d'un e-mail avec des en-têtes et du contenu du corps, puis de le signer avec DKIM pour vérifier l'intégrité de l'e-mail et l'identité de l'expéditeur.

La signature DKIM s'effectue à l'aide d'une clé privée pour créer une signature numérique, qui est ensuite jointe à l'en-tête de l'e-mail. Cette signature est essentielle pour que le serveur du destinataire puisse vérifier que l'e-mail n'a pas été falsifié et qu'il provient bien d'un domaine vérifié, réduisant ainsi considérablement les risques qu'il soit marqué comme spam. Sur le frontend, une configuration HTML et JavaScript simple mais efficace permet aux utilisateurs de configurer leurs paramètres DKIM, tels que le sélecteur et la clé privée, via une interface conviviale. Cela démontre un aspect essentiel des applications Web modernes : donner aux utilisateurs la possibilité de gérer directement les paramètres de sécurité, améliorant ainsi la sécurité globale sans compromettre la convivialité. Le script de gestion des configurations montre comment les scripts côté client peuvent interagir avec les entrées de l'utilisateur pour mettre à jour les paramètres côté serveur, une fonctionnalité essentielle pour les applications Web dynamiques.

Améliorer la sécurité des e-mails avec la signature DKIM via l'API Gmail

Implémentation C# pour l'envoi sécurisé des e-mails

// Initialize client secrets for OAuth2 authenticationClientSecrets clientSecrets = new ClientSecrets { ClientId = "your_client_id", ClientSecret = "your_client_secret" };// Set up token response for authorizationTokenResponse tokenResponse = new TokenResponse { AccessToken = "access_token", RefreshToken = "refresh_token" };// Configure authorization code flowIAuthorizationCodeFlow codeFlow = new GoogleAuthorizationCodeFlow(new GoogleAuthorizationCodeFlow.Initializer { ClientSecrets = clientSecrets, Scopes = new[] { GmailService.Scope.GmailSend } });// Create user credentialUserCredential credential = new UserCredential(codeFlow, "user_id", tokenResponse);// Initialize Gmail serviceGmailService gmailService = new GmailService(new BaseClientService.Initializer { HttpClientInitializer = credential, ApplicationName = "ApplicationName" });// Define MIME message for email contentMimeMessage emailContent = CreateEmailMessage("from@example.com", "to@example.com", "Email Subject", "Email body content");// Sign the email with DKIMDkimSigner dkimSigner = new DkimSigner("path_to_private_key", "selector", "domain.com");emailContent = dkimSigner.Sign(emailContent);// Send the emailvar result = SendEmail(gmailService, "me", emailContent);

Interface utilisateur pour la configuration de la messagerie et les paramètres de sécurité

HTML et JavaScript pour la gestion dynamique des configurations

<!-- HTML Form for DKIM Configuration --><form id="dkimConfigForm"><label for="selector">Selector:</label><input type="text" id="selector" name="selector"><label for="privateKey">Private Key:</label><textarea id="privateKey" name="privateKey"></textarea><button type="submit">Save Configuration</button></form><!-- JavaScript for Form Submission and Validation --><script>document.getElementById('dkimConfigForm').addEventListener('submit', function(event) {event.preventDefault();// Extract and validate form datavar selector = document.getElementById('selector').value;var privateKey = document.getElementById('privateKey').value;// Implement the logic to update configuration on the serverconsole.log('Configuration saved:', selector, privateKey);});</script>

Explorer les nuances de la sécurité des e-mails via DKIM

La sécurité et l'intégrité des e-mails sont primordiales à l'ère numérique d'aujourd'hui, où les attaques de phishing et l'usurpation d'e-mails sont monnaie courante. DKIM (DomainKeys Identified Mail) joue un rôle crucial dans l'authentification du domaine de l'expéditeur, garantissant que les e-mails envoyés proviennent bien du domaine revendiqué et n'ont pas été falsifiés pendant le transit. Ce processus consiste à créer une signature numérique liée aux enregistrements DNS du domaine, permettant aux serveurs destinataires de vérifier l'authenticité de l'e-mail. En tirant parti des techniques cryptographiques, DKIM fournit une couche de confiance, réduisant considérablement la probabilité que les e-mails soient marqués comme spam ou tentatives de phishing. Cette technologie protège non seulement les destinataires des e-mails mais préserve également la réputation des domaines d'envoi.

De plus, la mise en œuvre du DKIM nécessite une coordination entre les serveurs de messagerie et les configurations DNS, qui peut parfois être complexe mais est cruciale pour sa réussite. Pour les organisations, s’assurer que leur configuration DKIM est correctement configurée et régulièrement mise à jour est essentielle pour maintenir la délivrabilité et la fiabilité des e-mails. Cela implique également de surveiller et de mettre à jour périodiquement les clés et les enregistrements DKIM pour se prémunir contre les vulnérabilités potentielles. Avec la sophistication croissante des cybermenaces, l'adoption de DKIM aux côtés d'autres normes d'authentification de courrier électronique telles que SPF (Sender Policy Framework) et DMARC (Domain-based Message Authentication, Reporting, and Conformance) devient une bonne pratique pour les organisations souhaitant sécuriser efficacement leurs communications par courrier électronique. .

Foire aux questions sur DKIM et la sécurité des e-mails

- Qu’est-ce que DKIM et comment ça marche ?

- Répondre: DKIM (DomainKeys Identified Mail) est une méthode d'authentification de courrier électronique qui utilise une signature numérique liée au domaine de l'expéditeur pour vérifier l'authenticité d'un message électronique. Cette signature est vérifiée par rapport à une clé publique publiée dans les enregistrements DNS du domaine.

- Pourquoi DKIM est-il important pour la sécurité des e-mails ?

- Répondre: DKIM aide à prévenir l'usurpation d'e-mails et le phishing en vérifiant qu'un message électronique a été envoyé à partir du domaine dont il prétend provenir et que son contenu n'a pas été modifié pendant son transit, améliorant ainsi la sécurité et la fiabilité globales des communications par courrier électronique.

- Comment puis-je configurer DKIM pour mon domaine ?

- Répondre: La configuration de DKIM implique de générer une paire de clés publique/privée, de publier la clé publique dans les enregistrements DNS de votre domaine et de configurer votre serveur de messagerie pour signer les e-mails sortants avec la clé privée.

- DKIM peut-il à lui seul garantir la sécurité des e-mails ?

- Répondre: Bien que DKIM améliore considérablement la sécurité des e-mails en vérifiant l'authenticité de l'expéditeur, il doit être utilisé conjointement avec SPF et DMARC pour une protection complète contre les menaces basées sur les e-mails.

- Comment DKIM affecte-t-il la délivrabilité des e-mails ?

- Répondre: Un DKIM correctement mis en œuvre peut améliorer la délivrabilité des e-mails en signalant aux serveurs de messagerie des destinataires que le message est légitime et réduisant ainsi la probabilité qu'il soit marqué comme spam ou rejeté.

Sécuriser les communications numériques : un regard critique sur la mise en œuvre du DKIM

Le parcours à travers les complexités du DKIM (DomainKeys Identified Mail) et sa mise en œuvre à l'aide de l'API Gmail de Google souligne un aspect essentiel des communications numériques : l'importance primordiale des mesures de sécurité face à l'évolution des cybermenaces. Cette exploration révèle les défis nuancés impliqués dans la configuration et le dépannage de DKIM, une couche critique de l'infrastructure de sécurité de la messagerie conçue pour authentifier les domaines des expéditeurs et garantir l'intégrité des messages. Malgré les obstacles, tels que l'erreur « dkim = neutre (le hachage du corps n'a pas été vérifié) », les étapes détaillées dans le dépannage et la configuration de DKIM soulignent la possibilité d'améliorer la sécurité de la messagerie. Il est impératif que les développeurs et les organisations restent vigilants, mettent continuellement à jour leurs pratiques de sécurité et adoptent des stratégies globales incluant DKIM, SPF et DMARC. Cette approche renforce non seulement les communications par courrier électronique contre les attaques d'usurpation d'identité et de phishing, mais protège également la réputation du domaine, favorisant ainsi un environnement numérique plus sécurisé et plus fiable pour toutes les parties prenantes.