Omówiono problemy z uwierzytelnianiem i dostarczaniem poczty e-mail

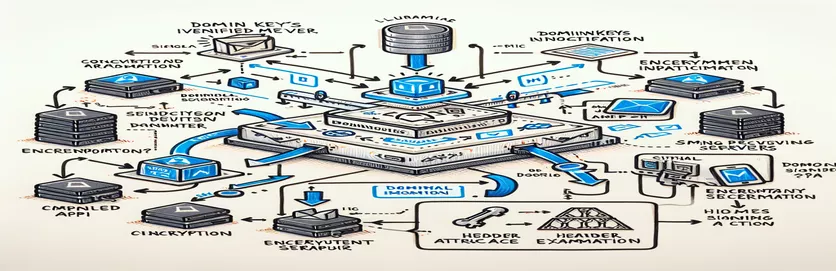

Podczas wysyłania wiadomości e-mail za pośrednictwem zautomatyzowanych systemów najważniejsze jest zapewnienie, że dotrą one do skrzynki odbiorczej odbiorcy i nie zostaną oznaczone jako spam. DomainKeys Identified Mail (DKIM) odgrywa kluczową rolę w tym procesie, zapewniając metodę uwierzytelniania wiadomości e-mail, pomagając odbiorcom zweryfikować, czy wiadomość e-mail rzeczywiście została wysłana i autoryzowana przez właściciela domeny. System ten zaprojektowano do wykrywania fałszowania wiadomości e-mail, podczas których nadawcy mogą podszywać się pod inną domenę w celu wysyłania złośliwych wiadomości e-mail. Jednak integracja podpisów DKIM z usługami e-mail, takimi jak interfejs API Gmail firmy Google, może czasami prowadzić do nieoczekiwanych wyzwań. Na przykład e-maile wysyłane za pośrednictwem interfejsu API Gmaila mogą nie zostać zweryfikowane za pomocą DKIM, nawet jeśli są poprawnie podpisane, a w domenie istnieje prawidłowa konfiguracja DKIM.

Problem ten staje się szczególnie kłopotliwy, gdy ta sama konfiguracja DKIM przechodzi testy sprawdzające u innych dostawców poczty e-mail, takich jak Amazon SES, co wskazuje, że problem może leżeć w specyfice sposobu, w jaki interfejs API Gmaila obsługuje podpisane e-maile. Sytuacja ta stanowi techniczną zagadkę dla programistów i administratorów poczty e-mail, którzy korzystają z infrastruktury Gmaila do wysyłania e-maili ze swoich domen. Podkreśla potrzebę głębokiego zgłębienia szczegółów technicznych podpisywania wiadomości e-mail, procesów sprawdzania poprawności DKIM oraz niuansów w zakresie obsługi wiadomości podpisanych za pomocą DKIM przez dostawców usług e-mail, aby zapewnić niezawodne dostarczanie wiadomości e-mail i uwierzytelnianie.

| Komenda | Opis |

|---|---|

| new ClientSecrets | Inicjuje nowe wystąpienie klasy ClientSecrets na potrzeby uwierzytelniania OAuth2. |

| new TokenResponse | Reprezentuje token odpowiedzi, który zawiera token dostępu i token odświeżania. |

| new GoogleAuthorizationCodeFlow | Konstruuje nowy przepływ autoryzacji i uwierzytelniania użytkowników. |

| new UserCredential | Tworzy nowe poświadczenia użytkownika na podstawie przepływu kodu autoryzacyjnego i tokenów. |

| new GmailService | Inicjuje nową instancję usługi Gmail API w celu wysyłania wiadomości e-mail. |

| CreateEmailMessage | Funkcja umożliwiająca utworzenie nowej wiadomości MIME dla treści wiadomości e-mail. |

| new DkimSigner | Inicjuje nowego podpisującego DKIM z określonym kluczem prywatnym, selektorem i domeną. |

| Sign | Podpisuje daną wiadomość e-mail za pomocą DKIM, aby zapewnić jej integralność i pochodzenie. |

| SendEmail | Wysyła wiadomość e-mail za pośrednictwem usługi Gmail API po jej podpisaniu. |

| <form>, <label>, <input>, <textarea>, <button> | Elementy HTML używane do tworzenia formularza do wprowadzania i przesyłania konfiguracji DKIM. |

| addEventListener | Metoda JavaScript używana do nasłuchiwania zdarzenia przesyłania w formularzu i wykonywania niestandardowej logiki. |

Zrozumienie podpisywania wiadomości e-mail DKIM i zarządzania konfiguracją

Powyższe skrypty odgrywają kluczową rolę w zwiększaniu bezpieczeństwa poczty e-mail poprzez podpisywanie DomainKeys Identified Mail (DKIM) i oferują interfejs do zarządzania ustawieniami konfiguracji DKIM. W skrypcie zaplecza korzystającym z języka C# początkowe kroki obejmują skonfigurowanie uwierzytelniania za pomocą interfejsu API Gmaila firmy Google za pośrednictwem protokołu OAuth2, podczas którego konfigurowane są klucze tajne klienta i odpowiedzi tokenów w celu nawiązania bezpiecznego połączenia. Ma to fundamentalne znaczenie dla każdej aplikacji wchodzącej w interakcję z usługami Google, zapewniając uwierzytelnienie i autoryzację komunikacji. Po uwierzytelnieniu tworzona jest instancja GmailService, która pełni rolę bramy do wysyłania wiadomości e-mail. Prawdziwa magia dzieje się, gdy wiadomość MIME jest przygotowywana. Jest to proces polegający na utworzeniu wiadomości e-mail z nagłówkami i treścią, a następnie podpisaniu jej za pomocą DKIM w celu sprawdzenia integralności wiadomości e-mail i tożsamości nadawcy.

Podpisywanie DKIM odbywa się poprzez użycie klucza prywatnego do utworzenia podpisu cyfrowego, który jest następnie dołączany do nagłówka wiadomości e-mail. Podpis ten ma kluczowe znaczenie dla serwera odbiorcy, który może zweryfikować, czy wiadomość e-mail nie została naruszona i czy rzeczywiście pochodzi ze zweryfikowanej domeny, co znacznie zmniejsza ryzyko oznaczenia jej jako spam. Z przodu prosta, ale skuteczna konfiguracja HTML i JavaScript umożliwia użytkownikom konfigurowanie ustawień DKIM, takich jak selektor i klucz prywatny, za pośrednictwem przyjaznego dla użytkownika interfejsu. Pokazuje to istotny aspekt nowoczesnych aplikacji internetowych: umożliwienie użytkownikom bezpośredniego zarządzania ustawieniami zabezpieczeń, poprawiając w ten sposób ogólny poziom bezpieczeństwa bez uszczerbku dla użyteczności. Skrypt do zarządzania konfiguracjami pokazuje, jak skrypty po stronie klienta mogą wchodzić w interakcję z danymi wprowadzanymi przez użytkownika w celu aktualizacji ustawień po stronie serwera, co jest podstawową funkcjonalnością dynamicznych aplikacji internetowych.

Zwiększanie bezpieczeństwa poczty e-mail dzięki podpisowi DKIM za pośrednictwem interfejsu API Gmaila

Implementacja języka C# do bezpiecznej wysyłki wiadomości e-mail

// Initialize client secrets for OAuth2 authenticationClientSecrets clientSecrets = new ClientSecrets { ClientId = "your_client_id", ClientSecret = "your_client_secret" };// Set up token response for authorizationTokenResponse tokenResponse = new TokenResponse { AccessToken = "access_token", RefreshToken = "refresh_token" };// Configure authorization code flowIAuthorizationCodeFlow codeFlow = new GoogleAuthorizationCodeFlow(new GoogleAuthorizationCodeFlow.Initializer { ClientSecrets = clientSecrets, Scopes = new[] { GmailService.Scope.GmailSend } });// Create user credentialUserCredential credential = new UserCredential(codeFlow, "user_id", tokenResponse);// Initialize Gmail serviceGmailService gmailService = new GmailService(new BaseClientService.Initializer { HttpClientInitializer = credential, ApplicationName = "ApplicationName" });// Define MIME message for email contentMimeMessage emailContent = CreateEmailMessage("from@example.com", "to@example.com", "Email Subject", "Email body content");// Sign the email with DKIMDkimSigner dkimSigner = new DkimSigner("path_to_private_key", "selector", "domain.com");emailContent = dkimSigner.Sign(emailContent);// Send the emailvar result = SendEmail(gmailService, "me", emailContent);

Interfejs użytkownika do konfiguracji poczty e-mail i ustawień zabezpieczeń

HTML i JavaScript do dynamicznego zarządzania konfiguracją

<!-- HTML Form for DKIM Configuration --><form id="dkimConfigForm"><label for="selector">Selector:</label><input type="text" id="selector" name="selector"><label for="privateKey">Private Key:</label><textarea id="privateKey" name="privateKey"></textarea><button type="submit">Save Configuration</button></form><!-- JavaScript for Form Submission and Validation --><script>document.getElementById('dkimConfigForm').addEventListener('submit', function(event) {event.preventDefault();// Extract and validate form datavar selector = document.getElementById('selector').value;var privateKey = document.getElementById('privateKey').value;// Implement the logic to update configuration on the serverconsole.log('Configuration saved:', selector, privateKey);});</script>

Odkrywanie niuansów bezpieczeństwa poczty e-mail za pomocą DKIM

Bezpieczeństwo i integralność poczty elektronicznej mają ogromne znaczenie w dzisiejszej epoce cyfrowej, gdzie ataki phishingowe i fałszowanie wiadomości e-mail są powszechne. DKIM (DomainKeys Identified Mail) odgrywa kluczową rolę w uwierzytelnianiu domeny nadawcy, zapewniając, że wysyłane e-maile rzeczywiście pochodzą z domeny, do której jest zgłaszany i nie zostały zmienione podczas transportu. Proces ten polega na utworzeniu podpisu cyfrowego powiązanego z rekordami DNS domeny, umożliwiając serwerom odbiorców weryfikację autentyczności wiadomości e-mail. Wykorzystując techniki kryptograficzne, DKIM zapewnia warstwę zaufania, znacznie zmniejszając prawdopodobieństwo oznaczenia wiadomości e-mail jako spam lub próby phishingu. Technologia ta nie tylko chroni odbiorców wiadomości e-mail, ale także chroni reputację domen wysyłających.

Co więcej, wdrożenie DKIM wymaga koordynacji pomiędzy serwerami pocztowymi i konfiguracjami DNS, co czasami może być skomplikowane, ale ma kluczowe znaczenie dla powodzenia. W przypadku organizacji prawidłowe skonfigurowanie i regularne aktualizowanie konfiguracji DKIM ma kluczowe znaczenie dla utrzymania dostarczalności i wiarygodności poczty e-mail. Obejmuje to również monitorowanie i okresowe aktualizowanie kluczy i zapisów DKIM w celu zabezpieczenia przed potencjalnymi lukami w zabezpieczeniach. Wraz ze wzrostem poziomu zaawansowania cyberzagrożeń, przyjęcie DKIM wraz z innymi standardami uwierzytelniania poczty elektronicznej, takimi jak SPF (Ramy zasad nadawcy) i DMARC (Uwierzytelnianie, raportowanie i zgodność wiadomości w oparciu o domenę) staje się najlepszą praktyką dla organizacji, których celem jest skuteczne zabezpieczenie komunikacji e-mailowej .

Często zadawane pytania dotyczące DKIM i bezpieczeństwa poczty e-mail

- Pytanie: Co to jest DKIM i jak działa?

- Odpowiedź: DKIM (DomainKeys Identified Mail) to metoda uwierzytelniania wiadomości e-mail, która wykorzystuje podpis cyfrowy powiązany z domeną nadawcy w celu sprawdzenia autentyczności wiadomości e-mail. Podpis ten jest sprawdzany z kluczem publicznym opublikowanym w rekordach DNS domeny.

- Pytanie: Dlaczego DKIM jest ważny dla bezpieczeństwa poczty e-mail?

- Odpowiedź: DKIM pomaga zapobiegać fałszowaniu wiadomości e-mail i phishingowi, weryfikując, czy wiadomość e-mail została wysłana z domeny, z której się podaje, i czy jej treść nie została zmieniona podczas przesyłania, zwiększając w ten sposób ogólne bezpieczeństwo i wiarygodność komunikacji e-mailowej.

- Pytanie: Jak mogę skonfigurować DKIM dla mojej domeny?

- Odpowiedź: Konfiguracja DKIM obejmuje wygenerowanie pary kluczy publiczny/prywatny, opublikowanie klucza publicznego w rekordach DNS Twojej domeny i skonfigurowanie serwera poczty e-mail do podpisywania wychodzących wiadomości e-mail kluczem prywatnym.

- Pytanie: Czy sam DKIM może zagwarantować bezpieczeństwo poczty elektronicznej?

- Odpowiedź: Chociaż DKIM znacznie poprawia bezpieczeństwo poczty e-mail, weryfikując autentyczność nadawcy, należy go używać w połączeniu z SPF i DMARC w celu zapewnienia kompleksowej ochrony przed zagrożeniami przesyłanymi pocztą elektroniczną.

- Pytanie: Jak DKIM wpływa na dostarczalność wiadomości e-mail?

- Odpowiedź: Prawidłowo wdrożony DKIM może poprawić dostarczalność wiadomości e-mail, sygnalizując serwerom poczty e-mail odbiorców, że wiadomość jest wiarygodna, a tym samym zmniejszając prawdopodobieństwo oznaczenia jej jako spam lub odrzucenia.

Zabezpieczanie komunikacji cyfrowej: krytyczne spojrzenie na wdrażanie DKIM

Podróż przez złożoność DKIM (DomainKeys Identified Mail) i jego implementację przy użyciu interfejsu API Gmaila firmy Google podkreśla istotny aspekt komunikacji cyfrowej: ogromne znaczenie środków bezpieczeństwa w obliczu ewoluujących zagrożeń cybernetycznych. Ta analiza ujawnia zróżnicowane wyzwania związane z konfiguracją i rozwiązywaniem problemów z DKIM, krytyczną warstwą infrastruktury bezpieczeństwa poczty elektronicznej, zaprojektowaną w celu uwierzytelniania domen nadawców i zapewniania integralności wiadomości. Pomimo przeszkód, takich jak błąd „dkim=neutral (hash treści nie został zweryfikowany)”, kroki opisane w rozwiązywaniu problemów i konfigurowaniu DKIM podkreślają możliwość zwiększenia bezpieczeństwa poczty e-mail. Programiści i organizacje muszą koniecznie zachować czujność, stale aktualizować swoje praktyki bezpieczeństwa i stosować kompleksowe strategie, w tym DKIM, SPF i DMARC. Takie podejście nie tylko wzmacnia komunikację e-mailową przed atakami typu spoofing i phishing, ale także chroni reputację domeny, ostatecznie wspierając bezpieczniejsze i godne zaufania środowisko cyfrowe dla wszystkich zainteresowanych stron.