Ställa in e-postvalidering i webbapplikationer

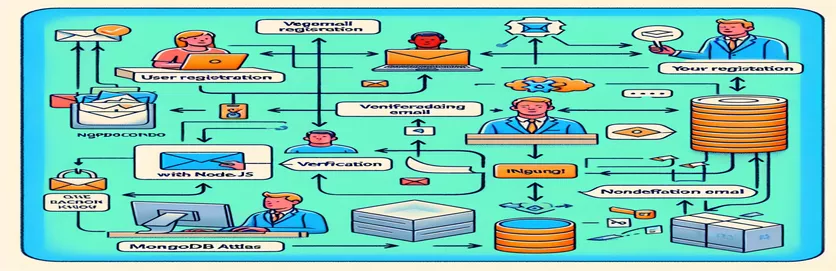

Att implementera e-postverifiering i webbapplikationer är ett avgörande steg mot att säkra användardata och förbättra kontosäkerheten. Processen går ut på att generera en unik kod vid användarregistrering, som sedan skickas till användarens e-post. Denna metod säkerställer att den e-postadress som användaren tillhandahåller är giltig och tillgänglig. Utvecklare möter dock ofta utmaningar när de integrerar denna funktion med Node.js och MongoDB Atlas, särskilt när det gäller användardokumenthantering efter validering. De tekniska krångligheterna med sådana implementeringar kan leda till vanliga fallgropar, som problem med bcrypt-lösenordshashing eller oavsiktlig radering av användardokument.

Ett vanligt problem uppstår när användaren försöker logga in efter validering, bara för att upptäcka att deras dokument har ändrats eller raderats, vilket leder till inloggningsfel. Detta kan uppstå på grund av felaktig hantering av användardokumentet under valideringskodkontrollen eller lösenordskryptering med bcrypt som inte fungerar som avsett. Att ta itu med dessa utmaningar kräver ett noggrant förhållningssätt till användarschemadesignen, särskilt när det gäller hur valideringskoder hanteras och hur användarautentisering behandlas efter e-postverifiering. Målet är att skapa en sömlös användarupplevelse, där e-postverifiering fungerar som en förstärkare snarare än ett hinder för användarengagemang.

| Kommando | Beskrivning |

|---|---|

| require('express') | Importerar Express-ramverket för att skapa rutter och mellanprogram på serversidan. |

| express.Router() | Skapar ett nytt routerobjekt för att hantera rutter. |

| require('../models/user') | Importerar användarmodellen för åtkomst till användarsamlingen i databasen. |

| require('bcrypt') | Importerar bcrypt, ett bibliotek som hjälper till att hasha lösenord. |

| require('crypto') | Importerar kryptomodulen för att generera slumpmässiga byte för valideringskoden. |

| require('nodemailer') | Importerar NodeMailer, en modul för att skicka e-post från Node.js-applikationer. |

| nodemailer.createTransport() | Skapar ett transportobjekt för att skicka e-post med den angivna e-posttjänsten. |

| router.post() | Definierar en rutt för HTTP POST-förfrågningar. |

| bcrypt.hash() | Genererar en hashad version av användarens lösenord. |

| crypto.randomBytes() | Genererar en sekvens av säkra slumpmässiga byte. |

| new User() | Skapar en ny instans av användarmodellen. |

| user.save() | Sparar användardokumentet i databasen. |

| emailTransporter.sendMail() | Skickar ett e-postmeddelande med de angivna alternativen (mottagare, ämne, brödtext, etc.). |

| require('mongoose') | Importerar Mongoose, ett MongoDB-objektmodelleringsverktyg utformat för att fungera i en asynkron miljö. |

| new mongoose.Schema() | Definierar ett schema för användaren med specifika fält och validering. |

| userSchema.pre('save') | Definierar en förspara mellanprogramvara för att hasha användarens lösenord innan det sparas i databasen. |

| mongoose.model() | Kompilerar en modell baserad på det definierade schemat. |

Förstå arbetsflödet för e-postverifiering i Node.js-applikationer

Det medföljande Node.js-skriptet hanterar i första hand användarregistrering, e-postverifiering och uppdateringar av användardata i en MongoDB Atlas-databas. Till en början, under användarregistrering, genererar skriptet en unik valideringskod med hjälp av kryptomodulen, som säkert producerar en sekvens av slumpmässiga byte. Denna kod är avsedd för e-postverifiering, för att säkerställa att e-postmeddelandet som användaren tillhandahåller är giltigt och tillhör dem. bcrypt-modulen används för att hasha användarlösenord innan de lagras i databasen, vilket förbättrar säkerheten genom att skydda användaruppgifter mot potentiella dataintrång. Efter att ha genererat valideringskoden och hashat lösenordet, sparar skriptet den nya användarens data, inklusive valideringskoden, i MongoDB-databasen. Samtidigt skickas ett e-postmeddelande som innehåller valideringskoden till användarens e-postadress via nodemailer, en kraftfull Node.js-modul för att skicka e-post.

Efter att användaren tagit emot och skickat in valideringskoden, verifierar handleValidCode-funktionen koden genom att matcha den med den som lagras i användarens dokument i MongoDB. Om valideringen lyckas markeras användarens e-post som validerad, vilket uppdaterar flaggan isEmailValidated till true. Detta skript exemplifierar en säker och effektiv metod för användarregistrering och e-postverifiering, avgörande för att autentisera användare och säkra konton i webbapplikationer. Dessutom är MongoDB-schemat utformat för att automatiskt ta bort användardokument som inte är verifierade inom en angiven tidsram (15 minuter i detta fall), med hjälp av TTL (Time To Live)-funktionen. Denna automatiska radering säkerställer att systemet förblir rent från overifierade användare, vilket ytterligare betonar applikationens säkerhet och effektivitet. Skriptet löser särskilt vanliga utmaningar som att hantera problem med jämförelse av bcrypt-lösenord genom att se till att endast hashade lösenord lagras och jämförs under användarinloggningsförsök, vilket minskar riskerna i samband med lösenordshantering och verifieringsprocesser.

Förbättra användarsäkerheten med e-postbekräftelse i Node.js och MongoDB

Node.js Server-Side Scripting

const express = require('express');const router = express.Router();const User = require('../models/user'); // Assuming the user model is in 'models/user'const bcrypt = require('bcrypt');const crypto = require('crypto');const nodemailer = require('nodemailer');const emailTransporter = nodemailer.createTransport({ /* transport config */ });router.post('/signup', async (req, res) => {try {const { user_name, user_email, user_password, user_phone, user_address } = req.body;const validationCode = crypto.randomBytes(3).toString('hex').toUpperCase();const hashedPassword = await bcrypt.hash(user_password, 12);const newUser = new User({ user_name, user_email, user_password: hashedPassword, validationCode, user_phone, user_address });await newUser.save();const mailOptions = { from: 'youremail@example.com', to: user_email, subject: 'Verify Your Email', text: \`Please use this code to verify your email: \${validationCode}\` };await emailTransporter.sendMail(mailOptions);res.status(200).send('User registered successfully. Please check your email to verify.');} catch (error) {res.status(500).send(error.message);}});

Automatisera timeout för e-postverifiering med MongoDB TTL

MongoDB Schema Configuration

const mongoose = require('mongoose');const bcrypt = require('bcrypt');const userSchema = new mongoose.Schema({user_name: { type: String, required: true },user_email: { type: String, unique: true, required: true },user_password: { type: String, required: true },validationCode: { type: String, required: true },isEmailValidated: { type: Boolean, default: false },createdAt: { type: Date, default: Date.now, expires: 900 } // Expires after 15 minutes});userSchema.pre('save', async function(next) {if (this.isModified('user_password')) {this.user_password = await bcrypt.hash(this.user_password, 12);}next();});module.exports = mongoose.model('User', userSchema);

Optimera användarupplevelsen i e-postverifieringsprocesser

E-postverifieringsprocessen är ett avgörande steg för att skydda användarkonton och säkerställa äktheten av användarregistreringar. Utöver den grundläggande implementeringen av en sådan funktion med Node.js och MongoDB Atlas, är det viktigt att ta hänsyn till användarupplevelsen och systemets tillförlitlighet. Att förbättra användarupplevelsen innebär att säkerställa att e-postverifieringsprocessen är så smidig och användarvänlig som möjligt. Detta inkluderar att tillhandahålla tydliga instruktioner i verifieringsmejlet, att minimera de steg som krävs för verifiering och att ge omedelbar feedback om verifieringsstatusen. Dessutom kan det vara kritiskt att implementera en mekanism för att försöka igen för att skicka verifieringskoden i fall där det första e-postmeddelandet inte når användaren på grund av olika orsaker, såsom spamfilter eller tillfälliga serverproblem.

På den tekniska sidan är tillförlitlighet och säkerhet av största vikt. Detta kan uppnås genom att säkert generera verifieringskoden med kryptografiska metoder och ställa in en utgångstid för koden för att förhindra att föråldrade eller återanvända koder äventyrar säkerheten. Dessutom bör systemet hantera edge-ärenden på ett elegant sätt, till exempel när en användare försöker registrera sig med ett e-postmeddelande som redan håller på att verifieras. I sådana scenarier kan det förbättra upplevelsen och förhindra användarens frustration genom att informera användaren om den befintliga verifieringsprocessen och tillhandahålla alternativ för att skicka om verifieringskoden. Genom att fokusera på dessa aspekter kan utvecklare skapa en mer robust och användarvänlig e-postverifieringsprocess som inte bara säkrar applikationen utan också främjar en positiv användarupplevelse.

Vanliga frågor om e-postverifiering

- Fråga: Varför är e-postverifiering viktigt i webbapplikationer?

- Svar: Det bekräftar användarens ägande av e-postadressen, ökar säkerheten och minskar risken för spam eller obehörig åtkomst.

- Fråga: Hur skickar jag om verifieringsmeddelandet om användaren inte fick det?

- Svar: Implementera en funktion som tillåter användare att begära ett nytt verifieringsmail via användargränssnittet, vilket säkerställer att logiken på serversidan kan hantera förfrågningar om återsändning.

- Fråga: Vad är det bästa sättet att generera en säker verifieringskod?

- Svar: Använd ett kryptografiskt bibliotek för att generera en slumpmässig sträng eller token som är svår att gissa eller brute-force.

- Fråga: Hur länge ska verifieringskoden vara giltig?

- Svar: Koden bör löpa ut inom en rimlig tidsram, till exempel 15 till 60 minuter, för att balansera användarvänlighet och säkerhet.

- Fråga: Kan jag använda tredjepartstjänster för e-postverifiering?

- Svar: Ja, många tjänster erbjuder funktioner för e-postverifiering, som kan förenkla implementeringen och erbjuda ytterligare funktioner som analys och användarinsikter.

Förbättra säkerhet och användbarhet i webbapplikationer

På resan med att implementera e-postverifiering i Node.js-applikationer blir det uppenbart att skärningspunkten mellan säkerhet och användbarhet spelar en avgörande roll för att definiera användarupplevelse och systemintegritet. Processen att generera unika verifieringskoder, tillsammans med den strategiska hanteringen av användardokument i MongoDB Atlas, understryker vikten av noggrann planering och utförande inom området för webbsäkerhet. När utvecklare navigerar genom utmaningar som avvikelser i bcrypt-lösenordshashing och automatisk radering av overifierade dokument, syftar lösningarna som lyfts fram inte bara till att stärka säkerhetsåtgärderna utan också att effektivisera användarens resa från registrering till framgångsrik inloggning.

Dessutom exemplifierar tillämpningen av TTL-index för dokument som löper ut automatiskt och integrationen av nodemailer för e-postkommunikation blandningen av MongoDB- och Node.js-möjligheter, och erbjuder en mall för framtida utvecklare att bygga vidare på. Denna utforskning understryker det ständiga behovet av anpassningsbara och säkra verifieringsmekanismer inom webbapplikationer, vilket betonar betydelsen av användarfeedbacksslingor, felhantering och genomtänkt övervägande av edge-fall. I takt med att det digitala landskapet utvecklas, måste också tillvägagångssätten för att skydda och engagera användare, se till att säkerhetsåtgärder förbättrar snarare än hindrar användarupplevelsen.