A implementação da autenticação do usuário em um ambiente Node.js com Express e Mongoose envolve o gerenciamento seguro de senhas e tokens de verificação. Podem surgir problemas quando a criptografia bcrypt altera inadvertidamente as senhas durante a verificação de e-mail, causando dificuldades de login.

Authentication - Blogue de correio eletrónico temporário !

Mergulhe no mundo do conhecimento sem se levar demasiado a sério. Desde a desmistificação de assuntos complexos a piadas que desafiam as convenções, estamos aqui para agitar o seu cérebro e trazer um sorriso irónico ao seu rosto. 🤓🤣

Os usuários do GitHub ocasionalmente enfrentam problemas com códigos de autenticação que não são entregues em seus endereços de e-mail registrados. Este guia aborda soluções como verificação de pastas de spam, atualização de detalhes de contato e uso de métodos de verificação alternativos, como SMS ou um aplicativo de autenticação.

A integração do MongoDB com a estrutura do Django para funcionalidades de redefinição de senha mostra uma mudança dos bancos de dados SQL tradicionais para bancos de dados NoSQL. A transição requer a compreensão do tratamento de dados orientado a documentos e a utilização de bibliotecas para estabelecer a compatibilidade.

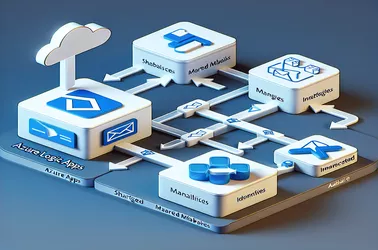

Navegar pelas complexidades dos Aplicativos Lógicos do Azure para automação de anexos sem senhas tradicionais representa um desafio único.

A integração do Firebase Authentication com o React Native pode elevar a segurança e a experiência do usuário em aplicativos móveis, facilitando registros de usuários, logins e processos de verificação seguros. Esta visão geral destaca a importância de solucionar problemas relacionados ao não envio de links de verificação aos usuários, enfatizando a necessidade de instalação e configuração precisas no console do Firebase e nos projetos React Native.

A transição dos parâmetros de autenticação do URL para o corpo da solicitação em chamadas de API aumenta a segurança e se alinha aos princípios RESTful. Ao encapsular informações confidenciais dentro do corpo, os desenvolvedores podem aproveitar a criptografia e evitar exposição potencial por meio de logs de servidor ou históricos de navegador.