Comprendere la verifica e-mail di Firebase

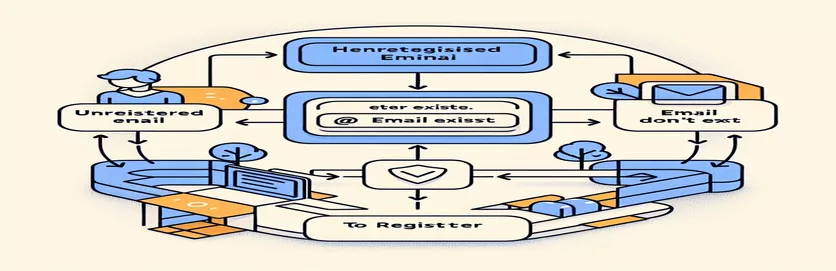

Quando si implementano le funzionalità di reimpostazione della password utilizzando l'autenticazione Firebase, è fondamentale garantire che l'e-mail fornita dall'utente sia collegata a un account esistente. Ciò evita interazioni non necessarie con il server e migliora l'esperienza dell'utente fornendo un feedback immediato sulla validità degli indirizzi e-mail immessi.

Attualmente, il metodo sendPasswordResetEmail di Firebase invia un'e-mail indipendentemente dall'esistenza dell'utente nel database. Questo comportamento genera confusione e mancanza di un'adeguata gestione degli errori nelle applicazioni, con conseguenti potenziali problemi di sicurezza e insoddisfazione degli utenti.

| Comando | Descrizione |

|---|---|

| fetchSignInMethodsForEmail | Controlla i metodi di accesso disponibili per un'e-mail specifica per determinare se è registrata. |

| sendPasswordResetEmail | Invia un'e-mail di reimpostazione della password all'indirizzo e-mail registrato dell'utente, se l'account esiste. |

| addOnCompleteListener | Aggiunge un ascoltatore che viene attivato al completamento della richiesta asincrona, acquisendo l'esito positivo o negativo. |

| admin.initializeApp | Inizializza Firebase Admin SDK con le credenziali dell'account di servizio fornite, consentendo operazioni lato server. |

| admin.auth().getUserByEmail | Recupera i dati dell'utente in base al suo indirizzo email, utilizzato principalmente per verificare se l'email è collegata a un utente esistente. |

| admin.credential.cert | Utilizzato per autenticare Firebase Admin SDK utilizzando una chiave dell'account di servizio, necessaria per le operazioni con privilegi. |

Spiegazione dettagliata degli script di verifica e-mail Firebase

Gli esempi forniti utilizzano due diversi ambienti di programmazione per garantire che le e-mail di reimpostazione della password vengano inviate solo agli utenti registrati in Firebase. Il primo script, implementato in Android utilizzando Java, sfrutta il file fetchSignInMethodsForEmail comando dall'autenticazione Firebase. Questo comando è fondamentale in quanto controlla se sono presenti metodi di autenticazione collegati all'e-mail fornita. Se la lista dei metodi non è vuota conferma l'esistenza dell'utente permettendo allo script di procedere con l'invio della email di reset utilizzando il comando sendPasswordResetEmail comando.

Il secondo esempio utilizza Node.js con Firebase Admin SDK per eseguire un controllo simile ma sul lato server. Inizia inizializzando l'ambiente Firebase con admin.initializeApp, utilizzando le credenziali dell'account di servizio per l'accesso sicuro. Lo script verifica quindi l'esistenza dell'utente utilizzando admin.auth().getUserByEmail. Se l'utente viene trovato, lo script procede con l'invio di un'e-mail di reimpostazione della password. Questo metodo è particolarmente utile per le operazioni di backend in cui non è richiesta l'interazione diretta con elementi lato client come moduli e notifiche.

Miglioramento della verifica e-mail nell'autenticazione Firebase

Implementazione Java Android

import com.google.firebase.auth.FirebaseAuth;import com.google.firebase.auth.FirebaseAuthUserCollisionException;import android.widget.Toast;// Initialize Firebase AuthFirebaseAuth fAuth = FirebaseAuth.getInstance();String emailInput = email.getEditText().getText().toString();// Check if the user exists before sending a password reset emailfAuth.fetchSignInMethodsForEmail(emailInput).addOnCompleteListener(task -> {if (task.isSuccessful()) {List<String> signInMethods = task.getResult().getSignInMethods();if (signInMethods != null && !signInMethods.isEmpty()) {fAuth.sendPasswordResetEmail(emailInput).addOnCompleteListener(resetTask -> {if (resetTask.isSuccessful()) {NewFragment newFragment = new NewFragment();loadFragment(newFragment);}});} else {email.setError(getString(R.string.email_not_assigned));}} else {Toast.makeText(getContext(), "Error checking user", Toast.LENGTH_SHORT).show();}});

Convalida lato server per le richieste di reimpostazione della posta elettronica

Node.js con SDK Admin Firebase

const admin = require('firebase-admin');const serviceAccount = require('/path/to/serviceAccountKey.json');// Initialize Firebase Adminadmin.initializeApp({credential: admin.credential.cert(serviceAccount)});let emailInput = 'user@example.com';// Check if the email is registered in Firebaseadmin.auth().getUserByEmail(emailInput).then(userRecord => {admin.auth().sendPasswordResetEmail(emailInput).then(() => console.log('Password reset email sent')).catch(error => console.error('Error sending reset email', error));}).catch(error => {console.error('No user found with this email', error);});

Migliorare la sicurezza e l'esperienza utente con Firebase

Affrontare la convalida dell'utente prima di inviare e-mail di reimpostazione della password è fondamentale in Firebase per prevenire richieste del server non necessarie e migliorare la sicurezza. Questo aspetto della gestione degli utenti aiuta a mantenere un sistema robusto verificando le credenziali dell'utente prima di avviare i processi di ripristino. Garantire che un'e-mail sia collegata a un account esistente prima di inviare istruzioni per la reimpostazione della password è una misura di sicurezza fondamentale. Impedisce l'uso improprio del sistema da parte di aggressori che tentano di scoprire indirizzi e-mail validi inviando più richieste.

Questa pratica migliora inoltre l'esperienza dell'utente riducendo la confusione e la frustrazione per gli utenti che potrebbero inserire indirizzi e-mail errati e aspettarsi un'e-mail di reimpostazione della password. Implementando controlli che confermano gli indirizzi e-mail prima di inviare e-mail di reimpostazione, le applicazioni possono fornire un feedback più chiaro e immediato agli utenti, il che aiuta a creare fiducia e a semplificare le interazioni degli utenti con il sistema di autenticazione.

Domande comuni sulla verifica e-mail di Firebase

- Come posso verificare se un'e-mail è registrata in Firebase prima di inviare una reimpostazione della password?

- Per verificare l'esistenza di un'e-mail, utilizzare il file fetchSignInMethodsForEmail metodo. Se l'elenco restituito non è vuoto, l'e-mail viene registrata.

- Cosa succede se provo a inviare un messaggio di reimpostazione della password a un'e-mail non registrata?

- Firebase non invia l'e-mail e l'operazione non viene contrassegnata come riuscita; dovresti gestire questo caso nel tuo codice.

- È possibile personalizzare l'e-mail di reimpostazione della password inviata da Firebase?

- Sì, puoi personalizzare il modello di email dalla console Firebase in Impostazioni di autenticazione.

- Firebase può inviare e-mail di reimpostazione della password a e-mail non verificate durante la registrazione?

- Sì, purché l'e-mail sia associata a un account attivo, Firebase può inviare l'e-mail di reimpostazione.

- Come posso gestire gli errori quando l'e-mail di reimpostazione della password non viene inviata?

- Implementare la gestione degli errori nel file addOnCompleteListener metodo per informare l'utente dell'errore.

Approfondimenti finali sulla verifica e-mail di Firebase

L'implementazione di un controllo per gli account utente esistenti prima di inviare istruzioni per la reimpostazione della password è un passaggio cruciale nel mantenimento dell'integrità e della sicurezza di un'applicazione. Impedisce i tentativi non autorizzati di accedere agli account utente e garantisce che solo gli utenti legittimi ricevano e-mail di reimpostazione della password. Questo approccio non solo protegge il sistema ma fornisce anche una migliore esperienza utente evitando confusione e frustrazione inutili per gli utenti che potrebbero inserire informazioni errate.